КАТЕГОРИИ:

Архитектура-(3434)Астрономия-(809)Биология-(7483)Биотехнологии-(1457)Военное дело-(14632)Высокие технологии-(1363)География-(913)Геология-(1438)Государство-(451)Демография-(1065)Дом-(47672)Журналистика и СМИ-(912)Изобретательство-(14524)Иностранные языки-(4268)Информатика-(17799)Искусство-(1338)История-(13644)Компьютеры-(11121)Косметика-(55)Кулинария-(373)Культура-(8427)Лингвистика-(374)Литература-(1642)Маркетинг-(23702)Математика-(16968)Машиностроение-(1700)Медицина-(12668)Менеджмент-(24684)Механика-(15423)Науковедение-(506)Образование-(11852)Охрана труда-(3308)Педагогика-(5571)Полиграфия-(1312)Политика-(7869)Право-(5454)Приборостроение-(1369)Программирование-(2801)Производство-(97182)Промышленность-(8706)Психология-(18388)Религия-(3217)Связь-(10668)Сельское хозяйство-(299)Социология-(6455)Спорт-(42831)Строительство-(4793)Торговля-(5050)Транспорт-(2929)Туризм-(1568)Физика-(3942)Философия-(17015)Финансы-(26596)Химия-(22929)Экология-(12095)Экономика-(9961)Электроника-(8441)Электротехника-(4623)Энергетика-(12629)Юриспруденция-(1492)Ядерная техника-(1748)

Четыре безопасных хэш-функции, у которых длина хэш-значения равна длине блока

|

|

|

|

Третья схема предлагалась в качестве стандарта ISO. Пятая схема была предложена Карлом Майером, но в литературе обычно называется Davies Mayer. Десятая схема была предложена в качестве режима хэш-функции для LOKI.

Скорость хэширования первой, второй, третьей, четвертой, пятой и одиннадцатой схем равна 1 - длина ключа равна длине блока. Скорость хэширования других схем составляет k/п, где k -длина ключа. Это означает, что если длина ключа короче длины блока, то блок сообщения должен быть по длине равен ключу. Не рекомендуется, чтобы блок сообщения был длиннее ключа, даже если длина ключа алгоритма шифрования больше, чем длина блока.

Если блочный алгоритм подобно DES обладает свойством комплиментарности и слабыми ключами, для всех 12 схем существует возможность дополнительного вскрытия. Оно не слишком опасно и в действительности не стоит об этом беспокоиться. Однако вы можете обезопасить себя от такого вскрытия, зафиксировав значение второго и третьего битов ключа, равное "01" или "10". Конечно же это уменьшит длину k: с 56 битов до 54 битов (для DES) и уменьшит скорость хэширования.

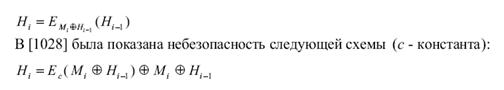

Было показано, что следующие схемы, описанные в литературе, небезопасны. Эта схема была взломана: Hi = EMi (Hi-1)

Дэвис и Прайс предложили вариант, в котором все сообщение циклически обрабатывается алгоритмом дважды. Вскрытие Копперсмита взламывает такую схему даже при небольшой вычислительной мощности. Была показана небезопасность еще одной схемы.

|

|

|

|

Дата добавления: 2014-01-20; Просмотров: 432; Нарушение авторских прав?; Мы поможем в написании вашей работы!